Le social engineering est une méthode de hacking qui exploite la psychologie humaine plutôt que les failles techniques des systèmes informatiques. Contrairement aux attaques classiques qui ciblent les vulnérabilités logicielles ou matérielles, le social engineering mise sur la manipulation des individus pour obtenir des informations confidentielles, des accès privilégiés ou encore provoquer des actions compromettantes. Cette technique est devenue l’une des plus redoutables dans le domaine de la cybersécurité, car elle joue sur la confiance, la crédulité ou la peur des victimes.

Comment Ça Fonctionne?

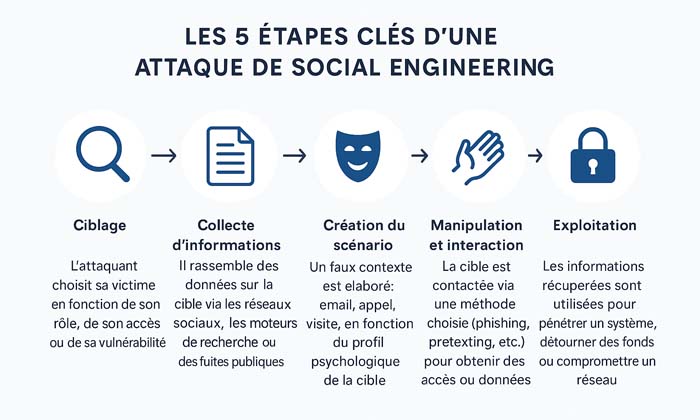

Le principe fondamental du social engineering repose sur la tromperie et la persuasion. L’attaquant crée une situation où la victime est amenée à divulguer des données sensibles ou à exécuter une action nuisible sans se douter du danger. Plusieurs techniques sont utilisées pour y parvenir :

- Phishing: Envoi de faux emails ou messages qui imitent une source légitime, incitant la victime à cliquer sur un lien malveillant ou à communiquer ses identifiants.

- Prétexting: Création d’un faux scénario crédible, souvent par téléphone, où l’attaquant se fait passer pour une personne autorisée (un collègue, un responsable, un technicien) pour obtenir des informations.

- Baiting: Usage d’appâts, comme une clé USB infectée laissée dans un lieu public, dans l’espoir que quelqu’un la récupère et l’utilise.

- Quid pro quo: Offre d’un service en échange d’informations, par exemple promettre une aide informatique en échange de données d’accès.

- Impersonation: Usurpation d’identité pour gagner la confiance et accéder à des systèmes ou à des informations.

Dans tous les cas, la réussite du social engineering dépend de la capacité de l’attaquant à exploiter des émotions humaines telles que la peur, la curiosité, la confiance ou l’urgence.

Qui Sont Les Auteurs du Social Engineering?

Les auteurs de social engineering sont variés et leurs motivations diffèrent selon les cas :

- Hackers malveillants: Souvent des cybercriminels qui cherchent à voler des données personnelles, bancaires ou professionnelles afin de réaliser des fraudes, des extorsions ou des ventes illégales.

- Espions industriels: Personnes engagées par des entreprises ou des États pour obtenir des secrets commerciaux ou stratégiques.

- Hacktivistes: Groupes ou individus motivés par des raisons idéologiques ou politiques, qui veulent déstabiliser des organisations ou faire passer un message.

- Employés mécontents ou internes: Parfois, les attaques viennent de l’intérieur, via des collaborateurs qui exploitent leur position pour nuire ou obtenir un avantage.

Ces auteurs peuvent agir seuls ou en réseau et utilisent souvent des outils technologiques sophistiqués pour maximiser leur impact.

Qui Sont Les Publics Visés en Priorité?

Le social engineering cible principalement des individus ou groupes qui représentent un point faible dans la sécurité globale d’une organisation ou d’un système. Parmi les cibles privilégiées, on trouve:

- Les employés en entreprise: Qu’ils soient cadres, secrétaires ou techniciens, ils peuvent être manipulés pour obtenir des accès à des informations sensibles ou pour introduire des logiciels malveillants.

- Les responsables informatiques et administrateurs: Leur rôle donne accès à des systèmes critiques, ce qui en fait des cibles de choix pour les attaquants.

- Les particuliers: Notamment Les utilisateurs peu expérimentés ou les personnes vulnérables, qui peuvent se faire avoir par des escroqueries par email ou téléphone.

- Les clients d’entreprises: Certaines attaques visent directement les clients pour compromettre la réputation d’une société ou accéder à des informations financières.

- Les dirigeants et cadres supérieurs: Leur position stratégique en fait une cible de choix pour des attaques plus ciblées, dites spear phishing (Attaque ciblée par email visant une personne précise, en se faisant passer pour une source de confiance, afin d’obtenir des informations sensibles).

En résumé, toute personne connectée à un système d’information peut être une cible potentielle, mais l’attaque sera souvent adaptée en fonction du profil de la victime et des objectifs poursuivis.

Conclusion: Pourquoi Le Social Engineering Est-il Si Redoutable?

Le social engineering est une méthode de hacking qui ne dépend pas seulement des technologies, mais surtout de la psychologie humaine. Sa force réside dans la capacité à manipuler, à exploiter les failles humaines plus que les failles techniques. Cela explique pourquoi il est difficile à prévenir uniquement avec des outils informatiques classiques. La sensibilisation, la formation continue des utilisateurs et la mise en place de procédures strictes sont indispensables pour limiter les risques liés à ce type d’attaque.

Pour approfondir ce sujet, vous pouvez consulter des ressources spécialisées en cybersécurité comme le site officiel français de la cybersécurité ou l’OWASP Foundation.